Kurze und sichere Passwörter erstellen

In diesem YouTube-Video zeigen wir Ihnen eine einfache Methode, um sichere, individuelle Passwörter mit 10 bis 12 Zeichen für jede App und Website zu erstellen.

Author: bha erstellt am 03.03.2026

Vielen Dank

Was macht ein Passwort sicher?

Ein langes Passwort mit 16 oder mehr Zeichen ist in der Regel sicher. Sie könnten Ihren Lieblingssatz als Passwort verwenden. Diese Methode ist sicher, aber es ist nicht praktikabel, für jeden Anbieter einen anderen Satz zu verwenden.Das Video legt den Fokus auf kurze Passwörter, die aus 10 bis 12 Zeichen bestehen. Diese sind leicht zu merken und unterscheiden sich je nach Anbieter (by design). Sie erstellen eine Passwortregel, die Sie sich leicht merken können, und fügen den Anbieterteil am Ende oder in der Mitte hinzu, wie im Video gezeigt.

Vorbereitungen für die Teilnahme am Tutorial

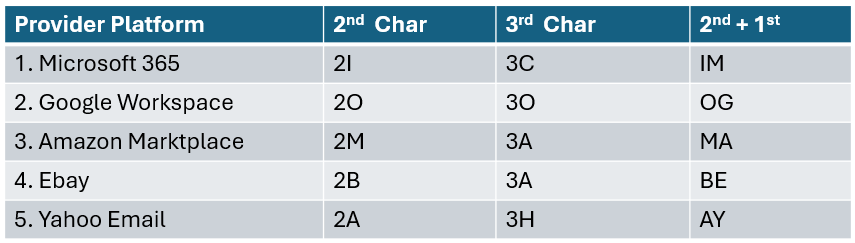

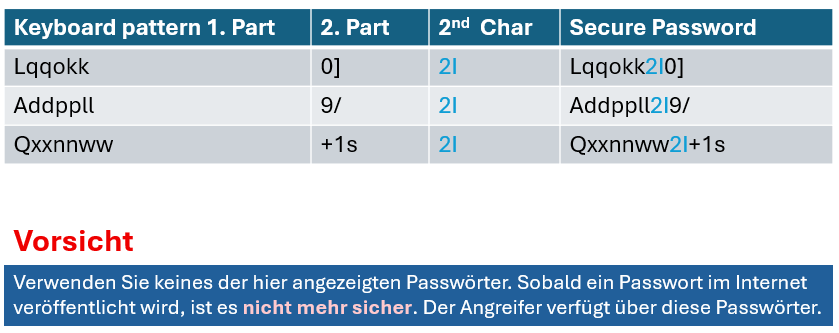

Erstellen Sie zunächst Ihre Anbieterliste wie unten gezeigt. Diese Tabelle soll Ihnen einige Ideen für den Provider-Bereich geben.

Es ist wichtig, für jeden Anbieter ein eindeutiges Passwort zu erstellen. Der Grund dafür wird später erläutert.

Das Video zeigt, wie Sie mithilfe eines Tastaturmusters ein sicheres Passwort erstellen können. Die gezeigten Passwörter wurden erstellt, um Ihnen eine Vorstellung davon zu geben, wie Sie andere einzigartige Passwörter erstellen können.

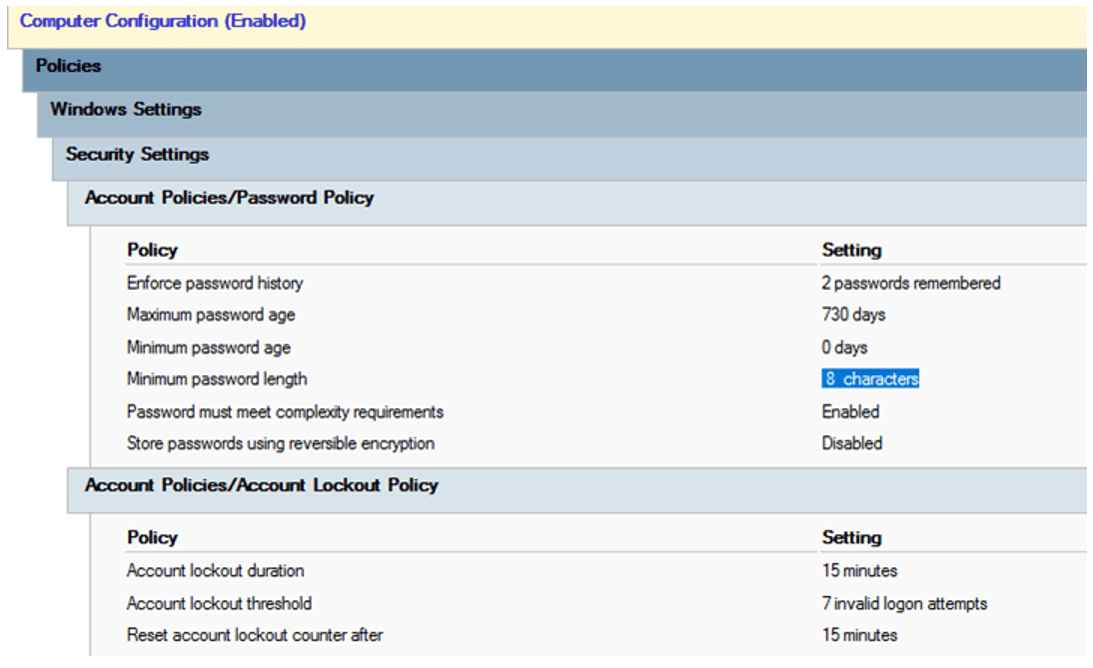

Kennwort-Einstellung von AD GPO

Solche Passworteinstellungen finden sich häufig beim Kunden. Diese GPO-Einstellungen gelten oft auch für Entra ID in einer hybriden Umgebung.

Wenn Sie Administrator Ihres Unternehmens sind und eine ähnliche Einstellung in Ihrer GPO-Default finden, sollten Sie die Passwortsicherheit erhöhen:

- Minimum password length

- Minimum password age

- Password history

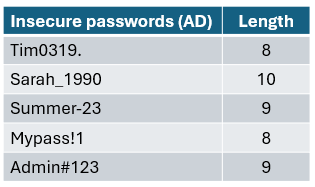

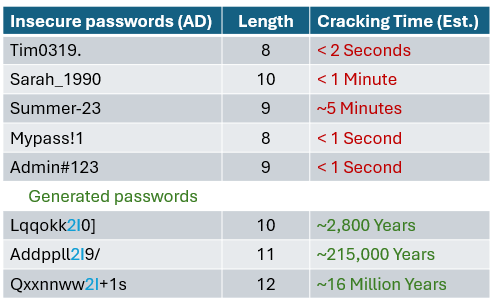

Sehen Sie sich einige Beispiele für schwache Passwörter an, die für solche GPO-Einstellungen gültig sind. Ein Hacker könnte solche Passwörter innerhalb von Sekunden knacken.

══

══

Wie können Hacker Ihr Passwort knacken?

Ein Angreifer könnte auf die Plattform zugreifen und die gesamte Benutzerdatenbank stehlen. Das ist bereits passiert und kommt täglich vor!Beispielsweise gab es im Januar 2026 einen schweren Datenklau, bei dem 149 Millionen Benutzernamen und Passwörter von mehreren Anbietern gestohlen wurden.

Siehe: google.com/search?q=breach+January+2026+149+Million+passwords.

In solchen Fällen würden Hacker Benutzernamen und Passwort-Hashes erhalten. Anschließend führen sie einen Offline-Angriff auf den Hash unter Verwendung von regelbasierten Angriffen durch:

- Sie nehmen eine Liste mit gebräuchlichen Namen (Tim, Sarah, Summer) oder das gesamte Wörterbuch

- Ihre Software fügt automatisch gängige Symbole und Ziffern hinzu

- Das generierte Passwort Lqqokk2I0] enthält weder ein Wort aus dem Wörterbuch noch ein Geburtsjahr. Der Computer des Hackers muss jede mögliche Kombination erraten, was Tausende von Jahren dauern würde.

Hacker verwenden nicht die Standardhardware, die wir für unsere tägliche Arbeit nutzen. Sie verwenden Hardware, die für ihre zerstörerischen Aktivitäten optimiert ist, wie zum Beispiel:

- 8x NVIDIA RTX 5090 Offline Cracking Cluster

- Hardware: 8 high-end GPUs linked together

- Hash Rate: Approximately 100 billion to 500 billion guesses per second

- Energy Consumption: 3,000 – 4,000 Watts

Die geschätzten Ergebnisse des Offline-Angriffs sind unten aufgeführt. Der Hauptgrund für diese enormen Unterschiede zwischen schwachen Passwörtern und unseren generierten Passwörtern ist, dass unsere generierten Passwörter keine Wörter aus dem Wörterbuch oder Zahlengruppen (Datum oder Jahreszahlen) enthalten.

Wie Sie Ihre Login-Daten schützen

Das Video erklärt, warum Sie Ihren Benutzernamen oder Ihre Email-Adresse nicht schützen können.Wenn Sie Ihr individuelles Passwort mithilfe des Tastaturmusters erstellt haben, haben Sie den größten Teil der Arbeit für sichere Passwörter bereits erledigt.

<

Beachten Sie, dass Ihr sicheres Passwort dennoch durch Phishing-Angriffe gestohlen werden kann. Klicken Sie im Zusammenhang mit Phishing niemals auf Anmeldelinks in Emails. Öffnen Sie die Website manuell und melden Sie sich dann an.

Wenn Sie Ihr Passwort für ein Konto verloren haben, ändern Sie es, auch wenn Sie MFA verwenden. Sie müssen keine anderen Passwörter ändern, da diese als Hashes zu 100 % unterschiedlich sind, selbst wenn sie sich nur um 1–2 Zeichen unterscheiden.

Das Video endet mit der folgenden Kernbotschaft:

Wir alle müssen mehr tun, um die Sicherheit zu verbessern, auch wenn sie niemals zu 100 % erreicht werden kann. Denken Sie einmal darüber nach: Angreifer wollen ihre Ziele mit möglichst geringem Aufwand erreichen.

Wenn das Eindringen in Ihr Konto oder Ihre Organisation zu viel Zeit oder Arbeit kostet, suchen sie sich eher ein leichteres Ziel.

Vielen Dank für Ihre Kontaktaufnahme zu diesem Thema bzw. zu M365 im Allgemeinen.

Kontakt und Support

☏ +49 721 66980 610

Schreiben Sie uns,

eine Antwort können Sie am gleichen bzw. nächsten Arbeitstag erwarten.

eine Antwort können Sie am gleichen bzw. nächsten Arbeitstag erwarten.

Kennenlernen und Austausch

Wir würden uns freuen, wenn Sie (direkt hier) eine Zeit auswählen für ein kostenloses Online-Meeting über Microsoft Teams. Wir könnten beispielsweise darüber sprechen, ob Sie Ihre M365 Lizenzen optimieren und Kosten senken können.

Kunden-Support

Wir unterstützen Sie gerne bei Fragen zu Microsoft 365 und Azure. Sie können auf unseren Support zu fairen Preisen zählen, zwischen 75-95 EUR pro Stunde. Gerne nutzen wir Ihr Ticketsystem oder unser Jira ServiceDesk, siehe Beispielticket.

Sie werden von Security-Experten betreut, die ihre Microsoft Kompetenzen ständig erweitern und durch Herstellerzertifikate nachweisen. Dies ist für uns ein MUSS, um den Kundensupport auf höchstem Niveau und auf dem neuesten Stand der Technik zu halten.

Copyright 2003 - 2026 Sylbek Cloud Support

Copyright 2003 - 2026 Sylbek Cloud SupportDeine Auflösung: , Zeit (de): 18:40:55