9 Conditional Access Richtlinien aus der Praxis

Wir bereiten Gruppen, benannte Standorte und Authentifizierungsstärken vor. Anschließend erstellen wir 9 Conditional-Access-Richtlinien, um Benutzer, Daten, Geräte und Apps korrekt zu schützen.

Author: bha erstellt am 06.03.2026

Vielen Dank

Was ist Conditional Access?

Wenn Sie mit Microsoft 365-Sicherheit arbeiten, ist Conditional Access (Bedingter Zugriff) eines der wichtigsten Tools, das Sie beherrschen sollten. Es handelt sich dabei um die Richtlinien-Engine in Microsoft Entra ID, die jede Anmeldung bewertet und entscheidet, ob der Zugriff gewährt, verweigert oder eine stärkere Authentifizierung erforderlich ist.In dem YouTube-Video wird dieses Konzept nicht nur erklärt, sondern auch anhand von neun realen Richtlinien für Conditional Access veranschaulicht, die heute in Produktionsumgebungen aktiv eingesetzt werden.

Das Ziel des Videos ist nicht theoretisches Wissen, sondern praktische Anleitung. Wenn Sie Ihre Microsoft 365-Sicherheit verbessern, häufige Fallstricke vermeiden und sich stundenlange Fehlerbehebung sparen möchten, führt Sie das Video durch bewährte Richtlinienentwürfe, die folgendes schützen:

- Administratoren

- Standardbenutzer

- Gastkonten

- Geräte

- Cloud-Anwendungen

All diese Funktionen sind im Entra ID Plan 1 enthalten, der Bestandteil von Microsoft 365 Business Premium und Microsoft 365 E3/E5 ist. Das bedeutet, dass die im Video behandelten Richtlinien für die meisten Unternehmen direkt anwendbar sind, ohne dass zusätzliche Lizenzen erforderlich sind.

Conditional Access Richtlinien – Vorbereitung

Bevor wir mit der Erstellung praktischer Conditional Access Richtlinien beginnen, sind einige Vorbereitungen erforderlich. Das Video führt Sie durch einige wichtige Vorbereitungsschritte, die sicherstellen, dass Ihre Umgebung für Conditional Access sauber und strukturiert ist und für die Bereitstellung von Richtlinien in der Praxistauglich ist.Zu diesen Schritten gehören das Erstellen dedizierter Entra ID-Gruppen, das Definieren benannter Standorte und das Konfigurieren starker Authentifizierungsmethoden.

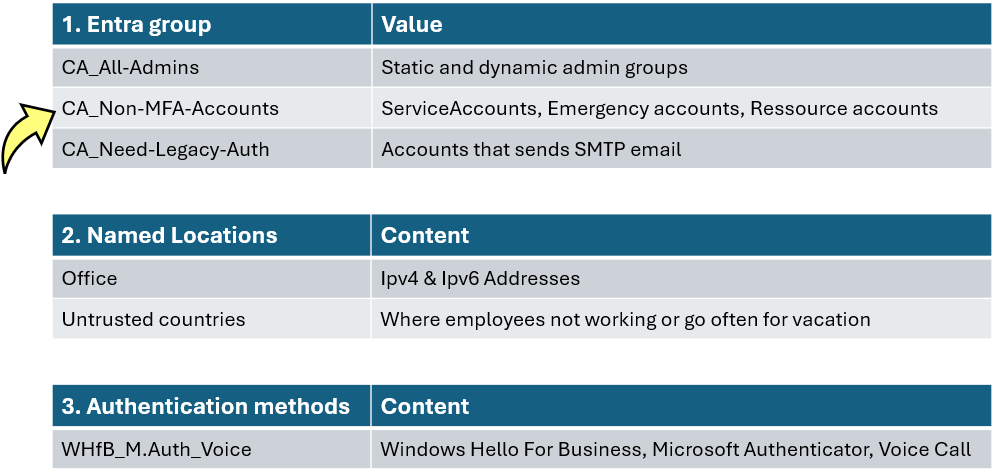

Um dies leicht verständlich zu machen, verwendet das Video eine einfache Checkliste für die Vorbereitung, die in der folgenden Grafik visuell zusammengefasst ist. Sie hebt drei wichtige Bausteine hervor:

- Entra-ID-Gruppen (statisch und dynamisch)

- Named locations (Benannte Orte)

- Authentifizierungsmethoden

Diese Elemente werden später von mehreren Conditional Access Richtlinien referenziert, daher ist es von entscheidender Bedeutung, dass sie vorhanden sind.

Das Video zeigt, wie man zugewiesene Gruppen erstellt, und stellt anschließend das Konzept der Erstellung einer dynamischen Untergruppe vor, die speziell dazu dient, Dienstkonten zu identifizieren, die nicht zur Verwendung von MFA verpflichtet werden sollten.

An dieser Stelle stellt sich eine wichtige Frage:

Was sind Dienstkonten und warum sollten sie von der MFA ausgeschlossen werden?

Das Video erklärt dies anschaulich:

- Dienstkonten sind nicht-menschliche Identitäten, die häufig aus AD synchronisiert werden

- Führen geplante Aufgaben, automatisierte Jobs, oder versenden Emails

- Nicht interaktiv anmelden, es gibt keinen Menschen, der eine Eingabeaufforderung genehmigt

- Die Durchsetzung von MFA für solche Konten würde dazu führen, dass automatisierte Jobs fehlschlagen

- Anstelle von MFA sollten diese Konten auf sehr sichere Passwörter und eingeschränkte Anmeldeorte setzen

Erstellung von 9 Conditional Access Richtlinien

Nachdem die Vorbereitungen abgeschlossen sind, zeigt das Video, wie Sie 9 Conditional Access Richtlinien erstellen, die eine praktische, realistische Sicherheitsgrundlage für Microsoft 365 bilden.Diese Richtlinien gelten für Administratoren, Standardbenutzer, Gäste, Geräte und Cloud-Apps – und das alles bei minimaler Beeinträchtigung der legitimen Arbeit.

Jede Richtlinie wird zunächst im Report-only mode (Nur-Bericht-Modus) erstellt. Diese Richtlinien sollten erst nach ordnungsgemäßen Tests, Rücksprache mit Ihrem Sicherheitsteam und Kommunikation mit den Benutzern aktiviert werden.

═══

═══

Die vollständigen Richtlinien, die im Video vorgestellt werden, sind:01 Require MFA for admins

02 Require MFA for users, exclude trusted networks

03 Require MFA for guests, exclude trusted locations

04 Require internal network for MFA register

05 Block legacy authentication

06 Block cloud apps for guests, except O365

07 Block access from untrusted countries

08 Limit access for non-compliant Windows devices

09 Limit access for non-compliant iOS+Android devices

Wichtige Erkenntnisse aus der Anleitung zur Erstellung von Richtlinien

Das Video veranschaulicht mehrere wichtige Konzepte beim Erstellen der Richtlinien:

- Verwenden von Entra-Gruppen zum Zuweisen an Administratoren, Gäste, Dienstkonten und Legacy-Apps

- Durchsetzung einer starken MFA durch Authentifizierungsstärken

- Ausschluss von Notfallzugriffskonten, um eine versehentliche Sperrung zu verhindern

- Anwenden von benannten Standorten, vertrauenswürdigen und nicht vertrauenswürdigen Netzwerken und Ländern

- Gerätebasierte Bedingungen anwenden, um konforme oder verwaltete Geräte zu verlangen

Es gibt weitere wichtige Hinweise aus der Richtlinien-Erstellung.

Alle Gastbenutzer (Richtlinie 03) müssen den MFA-Registrierungsprozess abschließen, bevor sie Zugriff erhalten, auch wenn sie MFA bereits in ihrem Home-Tenant verwenden.

Ihre bestehende MFA kann durch Konfigurieren von 'Externe Identitäten' -> 'Einstellungen für tenantübergreifenden Zugriff' als vertrauenswürdig eingestuft werden, wodurch MFA-Anforderungen der ursprünglichen Organisation des Gastes berücksichtigt werden können.

Mitarbeiter können sich nur über ein vertrauenswürdiges Netzwerk, wie z.B. das Büro, für MFA registrieren (Richtlinie 04). Dadurch wird verhindert, dass Angreifer ihre eigenen MFA-Methoden für neue Konten (ohne MFA) registrieren.

Wenn während des Onboardings Ausnahmen erforderlich sind, empfiehlt das Video, die Telefonnummer des Benutzers direkt unter seinen Authentifizierungsmethoden hinzuzufügen, anstatt ihn von der Richtlinie auszuschließen.

Die Richtlinien 08 und 09 hängen von der Intune-Compliance ab. Im Video wird empfohlen, sie erst nach Erreichen einer Compliance von über 95% zu aktivieren, um sicherzustellen, dass Benutzer nicht unbeabsichtigt in ihrem Zugriff eingeschränkt werden.

Überwachung der MFA-Registrierung und -Anmeldungen

Eine nützliche Funktion ist das Tool What if in Conditional Access. Damit können Sie simulieren, wie aktive Richtlinien – und sogar Richtlinien, die sich noch im reinen Berichtsmodus befinden – auf einen bestimmten Benutzer, eine bestimmte App oder einen bestimmten Standort angewendet würden.Das Beispiel im Video zeigt deutlich, wie unterschiedliche IP-Adressen oder Länderauswahlen die ausgelösten Richtlinien verändern.

Nach Beginn der MFA-Durchsetzung müssen sich Benutzer sofort mit MFA authentifizieren. Einige Benutzer müssen sich möglicherweise erneut mit MFA anmelden, wenn in einer Richtlinie eine kürzere Anmeldehäufigkeit festgelegt ist. Neue Benutzer oder Benutzer, die noch nie eine Multi-Faktor-Authentifizierung (MFA) eingerichtet haben, werden aufgefordert, zunächst ihre Authentifizierungsmethoden zu registrieren.

Unter 'Authentifizierungsmethoden' -> 'Aktivität' können Sie die MFA-Nutzung, Registrierungszeitstempel und detaillierte Benutzerregistrierungsdaten einsehen. Dies ist hilfreich, um festzustellen, wer für die Durchsetzung bereit ist und wer möglicherweise Unterstützung benötigt.

Schließlich bieten die Anmeldungsprotokolle Einblick in fehlgeschlagene oder verdächtige Versuche. Hier lässt sich am besten überprüfen, ob Benutzer Probleme haben.

Dies ist der richtige Ort, um Anmeldungen aus Ländern zu erkennen, in denen keine Mitarbeiter arbeiten. Häufige Versuche aus solchen Ländern sind oft automatisierte Angriffe. Wenn dies in Ihren Protokollen erscheint, wird empfohlen, diese Länder zu dem zuvor erstellten benannten Standort Untrusted countries (Nicht vertrauenswürdige Länder) hinzuzufügen.

Bedingter Zugang - Kernaussagen

Die Multi-Faktor-Authentifizierung bleibt die effektivste erste Verteidigungslinie und blockiert die überwiegende Mehrheit der Versuche, Konten zu kompromittieren. Laut Microsoft kann MFA über 99,9 % der Angriffe auf Benutzerkonten verhindern.Die im Video gezeigten Richtlinien für den bedingten Zugriff basieren auf bewährten Erfahrungen aus der Praxis. Bei konsequenter Anwendung schaffen sie eine robuste Sicherheitsgrundlage, die Administratoren, Mitarbeiter, Gäste, Geräte und Anwendungen schützt und gleichzeitig eine reibungslose Benutzererfahrung gewährleistet.

In vielen M365-Umgebungen konnten wir MFA für alle Benutzer an allen Standorten anwenden. Dies steht im Einklang mit dem Zero-Trust-Modell, das uns lehrt, niemals davon auszugehen, dass interne Netzwerke oder vertrauenswürdige Standorte sicher sind. Vertraue niemals, überprüfe immer sollte das Leitprinzip für den modernen Identitätsschutz bleiben.

Vielen Dank für Ihre Kontaktaufnahme zu diesem Thema bzw. zu M365 im Allgemeinen.

Kontakt und Support

☏ +49 721 66980 610

Schreiben Sie uns,

eine Antwort können Sie am gleichen bzw. nächsten Arbeitstag erwarten.

eine Antwort können Sie am gleichen bzw. nächsten Arbeitstag erwarten.

Eine kostenlose Beratung vereinbaren

✅ Ungenutzte Lizenzen erkennen und Kosten senken

✅ Sicherheit analysieren und verbessern

✅ Konkrete Handlungsempfehlungen erhalten

📅 Kostenlosen Termin buchen

Experten-Support für M365 & Azure

Erhalten Sie direkten Zugang zu zertifizierten Microsoft-Sicherheitsexperten zu fairen und transparenten Preisen (75 - 95 EUR/Stunde). Gerne nutzen wir Ihr Ticketsystem oder unser Jira ServiceDesk, siehe Beispielticket.

Copyright 2003 - 2026 Sylbek Cloud Support

Copyright 2003 - 2026 Sylbek Cloud SupportDeine Auflösung: , Zeit (de): 18:00:29