M365 Passwortlos – Intune-Konfiguration

In dieser Anleitung wird gezeigt, wie Sie die passwortlose Authentifizierung in Microsoft 365 mithilfe von Intune einrichten. Diese Methode nutzt Windows Hello for Business, biometrische Daten und FIDO2-Passkeys.

Author: bha erstellt am 13.04.2026

Vielen Dank

Ist die passwortlose Authentifizierung sicher?

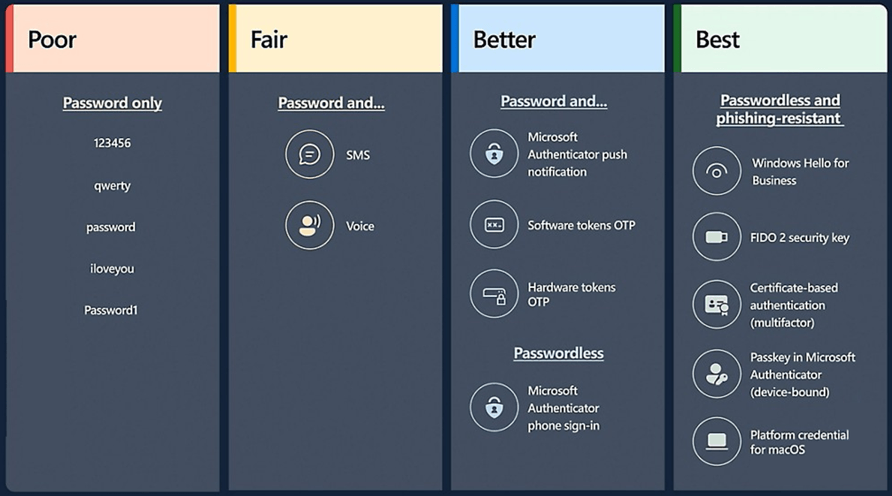

Die passwortbasierte Authentifizierung stellt heutzutage eines der größten Sicherheitsrisiken in Microsoft 365-Umgebungen dar. Phishing-Angriffe auf Anmeldedaten, MFA-Bombing-Angriffe und die Wiederverwendung von Passwörtern sind nach wie vor die Hauptursachen für Identitätsdiebstahl.In Microsoft 365 gilt die biometrische Authentifizierung (Fingerabdruck- oder Gesichtserkennung) über Windows Hello for Business als Goldstandard für moderne Sicherheit. Dies schützt Ihr Konto, indem das Passwort durch ein einzigartiges, gerätegebundenes kryptografisches Verfahren ersetzt wird. Weitere empfehlenswerte Optionen neben Windows Hello for Business finden Sie im Bild 1.

Windows Hello for Business

Das Video zeigt:- Intune-Konfiguration – Windows Hello for Business (WHfB)

- Anleitung zur Synchronisierung von Windows 11 mit Intune, um Richtlinien schneller anzuwenden

- Anmeldung bei Windows 11 und Rollout von WHfB mit Fingerabdruck und PIN

- Weitere Anmeldeoptionen mit Passwort und PIN

Eine Schritt-für-Schritt-Anleitung zur Intune-Konfiguration und zur Aktivierung von WHfB sehen Sie im Video (ab 49s).

Einrichten von Passkey (FIDO2)

Das Video zeigt die Installation von Passkey (FIDO2):- Intune-Konfiguration von Authentifizierungsmethoden

- iOS (iPhone)-Konfiguration für Passkey- und passwortlose Anmeldeanforderungen

- Anmeldung in Word 365 mit Fingerabdruck und Passkey

Eine Schritt-für-Schritt-Anleitung zur Intune-Konfiguration und zur Aktivierung von Passkey (FIDO2) sehen Sie im Video (ab 172s).

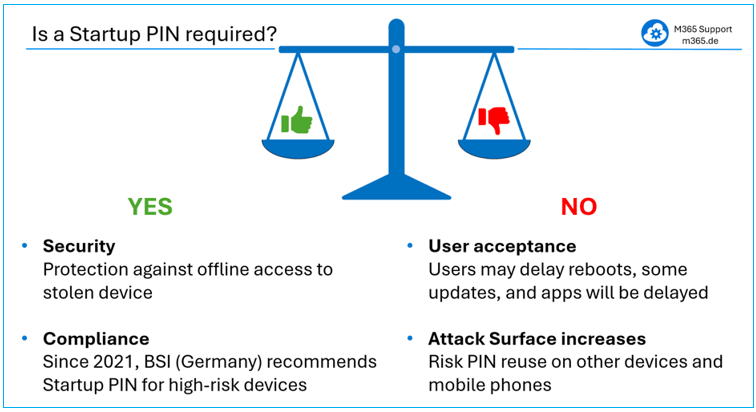

Authentifizierung mit BitLocker-Start-PIN

Das Video macht deutlich, dass es keinen Ersatz für die Start-PIN in Form eines Fingerabdrucks gibt. Es zeigt, wie die BitLocker-PIN-Anmeldung aussieht.Die Vorteile der Verwendung der Start-PIN sind:

- Sicherheit

Eine Start-PIN schützt vor dem Zugriff im Offline-Modus, falls ein Gerät gestohlen wird. - Compliance-Anforderungen

BSI (Bundesamt für Sicherheit in der Informationstechnik), empfiehlt seit 2021 die Verwendung einer Start-PIN.

Die Verwendung der Start-PIN hat jedoch auch Nachteile:

- Mangelnde Benutzerakzeptanz

Manche Nutzer verzichten auf die Eingabe der PIN und starten ihren Computer nur selten neu, was zu Verzögerungen bei Updates und Apps führen kann. - Größere Angriffsfläche

Benutzer können eine PIN für mehrere Geräte verwenden. Dadurch steigt das Risiko, dass die PIN gestohlen wird, beispielsweise von einem Smartphone.

═══

═══

Auf der Grundlage einer Risikobewertung lautet unsere Empfehlung zur Verwendung der BitLocker-Start-PIN wie folgt:- Start-PIN nur für Nutzer mit hohem Risiko

Verwenden Sie eine BitLocker-Start-PIN nur für Benutzer oder Geräte mit hohem Risiko, wie z. B. Führungskräfte, Administratoren und Mitarbeiter mit Zugriff auf sensible Daten. - Die meisten Benutzer verwenden WHfB mit Fingerabdruck

Die meisten Nutzer vertrauen auf WHfB mit biometrischer Authentifizierung. Dies gewährleistet eine starke Authentifizierung bei gleichzeitig hoher Benutzerfreundlichkeit. - Zero Trust + starken Conditional Access implementieren

Konzentrieren Sie Ihre wichtigsten Sicherheitsmaßnahmen auf die Bereiche, in denen die meisten Angriffe tatsächlich stattfinden, und setzen Sie Zero-Trust-Prinzipien sowie einen robusten Conditional Access um.

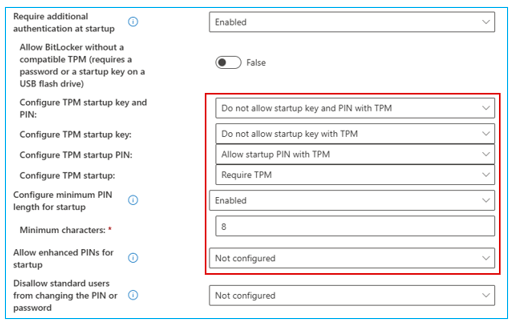

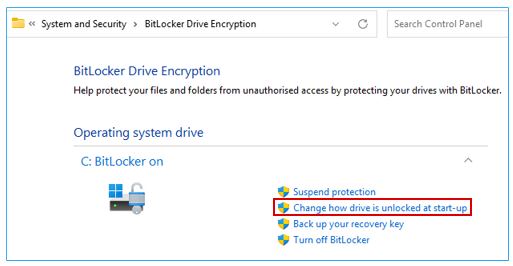

Einrichtung der Start-PIN

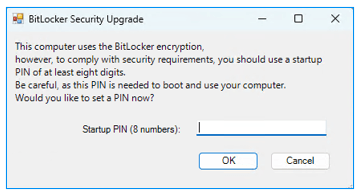

Die einfachste Möglichkeit, eine Start-PIN einzurichten, besteht darin, die im Bild 1 gezeigte Konfiguration in die bestehende intune-BitLocker-Richtlinie zu integrieren. Sobald die Einstellung vorgenommen wurde, haben Benutzer die Möglichkeit, selbst eine Start-PIN zu konfigurieren, wie im Bild 2 dargestellt. Dazu wählen sie die Option 'Entsperrmethode des Laufwerks beim Start ändern'.

Bild 3: Intune-Konfiguration für die BitLocker-Start-PIN

Bild 4: Benutzer legt die BitLocker-Start-PIN fest

Technisch gesehen ist es auch möglich, die Eingabeaufforderung für den Start-Pin nach der Windows-Anmeldung für Benutzer zu erzwingen, die noch keinen konfiguriert haben, wie im Bild 3 dargestellt. Die Umsetzung dieses Vorgehens ist jedoch wesentlich komplexer. In der Regel sind dafür mehrere PowerShell-Skripte erforderlich, die sowohl im Benutzer- als auch im Systemkontext ausgeführt werden.

Bild 5: Start-PIN wird bei der Windows-Anmeldung erzwungen

Diese Aufgabe hängt stark von Ihrer spezifischen M365-Umgebung ab und geht über den Rahmen des Videos oder dieses Blogbeitrags hinaus.

Gerne unterstützen wir Sie bei dieser Aufgabe, damit die Start-PIN benutzerfreundlich ist (in der Sprache der Benutzer) und nur für eine bestimmte Entra-Gruppe sowie ausschließlich für Benutzer ohne Start-PIN gilt.

Arbeiten ohne Passwort und PIN in Microsoft 365

Das Video zeigte, wie man Microsoft 365 ohne Passwort einrichtet und nutzt.Wir können daher folgendes Fazit fassen

- Kennwortlos arbeiten

Das Passwortlose Arbeiten ist sowohl sicher als auch benutzerfreundlich. Dank Windows Hello for Business und Passkeys können wir auf herkömmliche Passwörter verzichten, ohne dabei Abstriche bei der Sicherheit zu machen. - Keine PIN erforderlich

Im Arbeitsalltag ist für die Benutzeranmeldung keine PIN erforderlich – ausgenommen bei Geräten mit hohem Sicherheitsrisiko. In der Praxis bietet die Authentifizierung per Fingerabdruck ein sehr gutes Gleichgewicht zwischen Sicherheit, Zuverlässigkeit und Benutzerfreundlichkeit. - Sicherheit von M365 verbessern

Echter Schutz wird durch die Umsetzung von Zero-Trust-Prinzipien und einem robusten Conditional Access erreicht, die die Identität, die Vertrauenswürdigkeit von Geräten und den Zugriff auf Daten kontrollieren.

Sehen Sie sich die Videos auf:

Vielen Dank für Ihre Kontaktaufnahme zu diesem Thema bzw. zu M365 im Allgemeinen.

Kontakt und Support

☏ +49 721 66980 610

Schreiben Sie uns,

eine Antwort können Sie am gleichen bzw. nächsten Arbeitstag erwarten.

eine Antwort können Sie am gleichen bzw. nächsten Arbeitstag erwarten.

Eine kostenlose Beratung vereinbaren

✅ Ungenutzte Lizenzen erkennen und Kosten senken

✅ Sicherheit analysieren und verbessern

✅ Konkrete Handlungsempfehlungen erhalten

📅 Kostenlosen Termin buchen

Experten-Support für M365 & Azure

Erhalten Sie direkten Zugang zu zertifizierten Microsoft-Sicherheitsexperten zu fairen und transparenten Preisen (75 - 95 EUR/Stunde). Gerne nutzen wir Ihr Ticketsystem oder unser Jira ServiceDesk, siehe Beispielticket.

Copyright 2003 - 2026 Sylbek Cloud Support

Copyright 2003 - 2026 Sylbek Cloud SupportDeine Auflösung: , Zeit (de): 17:32:15