Zero Trust Vorbereitungen in Microsoft 365

In diesem YouTube-Video erklären wir das Zero-Trust-Sicherheitsmodell und was Sie für M365-Umgebungen vorbereiten müssen. Die herkömmliche Netzwerksicherheit wurde für eine Welt entwickelt, die es heute nicht mehr gibt.

Author: bha erstellt am 10.04.2026

Vielen Dank

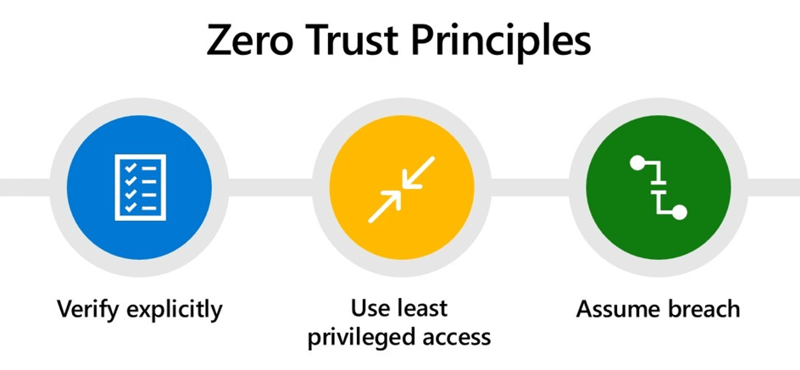

Was ist Zero Trust?

Vertraue niemals, überprüfe immer lautet das grundlegende Mantra des Zero-Trust-Sicherheitsmodells.Microsoft definiert Zero Trust anhand von drei Grundprinzipien:

- Explizit verifizieren

Führen Sie die Authentifizierung stets durch, unabhängig von Standort, Identität oder Gerät. - Verwenden Sie den Zugriff mit den geringsten Rechten

Das bedeutet, dass Benutzern, Geräten und Apps nur die für die Ausführung ihrer Aufgaben unbedingt erforderlichen Berechtigungen gewährt werden – und zwar nur für den dafür notwendigen Zeitraum. - Gehe von einem Verstoß aus

Das bedeutet, dass Ihr Unternehmen derzeit angegriffen wird oder in Zukunft angegriffen werden wird.

Die Umsetzung von Zero Trust ist eine komplexe Aufgabe. Wir werden dieses umfangreiche Thema in mehreren Videos behandeln. Heute besprechen wir, wie man sich auf die Zero-Trust-Implementierung in Microsoft 365 vorbereitet.

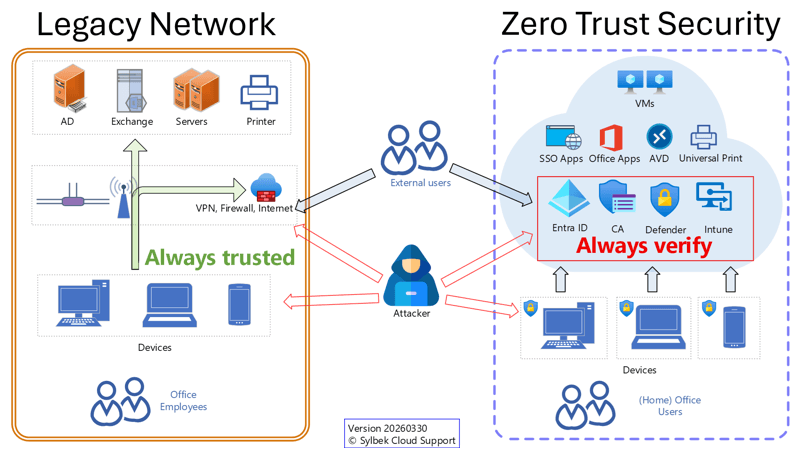

Traditionelles Netzwerk vs. M365 Cloud-Only (Zero Trust)

Das traditionelle lokale Netzwerkmodell basierte auf einer einfachen Annahme: Alles innerhalb des Unternehmensnetzwerks ist vertrauenswürdig. Viele Jahre lang funktionierte dieser perimeterbasierte Ansatz recht gut. Die Nutzer befanden sich im Büro, die Geräte wurden verwaltet und die Anwendungen liefen lokal.Dieser Ansatz geht davon aus, dass interne Nutzer, Geräte und Netzwerke sicher sind – eine Annahme, die in der heutigen Bedrohungslandschaft nicht mehr zutrifft.

Ähnelt Ihre Windows-Infrastruktur dem links abgebildeten Legacy-Netzwerk?

Wenn ja, ist es vielleicht an der Zeit, eine Cloud-First-Strategie mit Windows 11 und Microsoft 365 in Betracht zu ziehen.

Das Zero-Trust-Prinzip Gehe von einem Verstoß aus erinnert uns daran, dass Angriffe keine Zukunftsmusik, sondern eine ständige Realität sind. In diesem Zusammenhang wirft das alleinige Verlassen auf den Standort im Netzwerk oder den VPN-Zugang eine wichtige Frage auf: Ist Ihr VPN stets vor Sicherheitslücken geschützt?

Eine rein cloudbasierte Infrastruktur auf Basis von Microsoft Entra ID bietet erhebliche Sicherheitsvorteile und entspricht von Grund auf den Zero-Trust-Prinzipien.

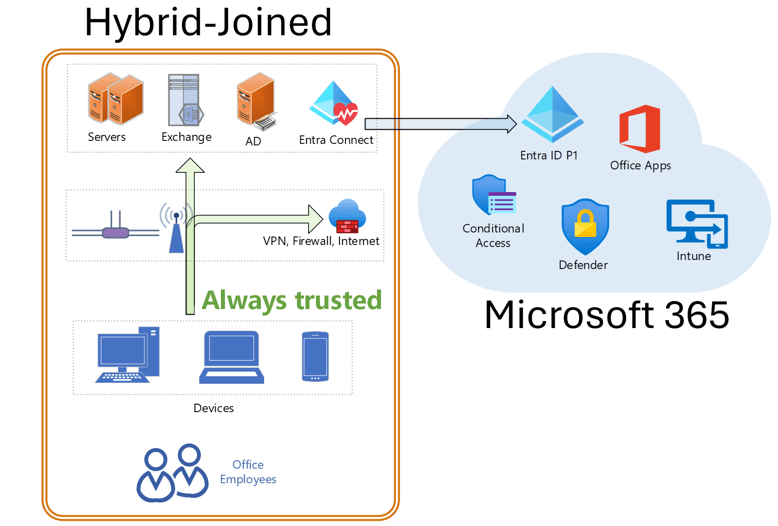

Hybrid AD to Entra ID

Wenn Sie zu viele Abhängigkeiten in Ihrem Active Directory (AD) haben, sollten Sie zumindest eine Hybridbereitstellung verwenden, um Ihre Identitäten und Geräte mit Entra ID zu synchronisieren.Im Vergleich zu einer reinen Cloud-Lösung weist eine Hybridumgebung erhebliche Sicherheitsmängel auf. Die drei wichtigsten sind:

- Hybride Geräte speichern Domänenpasswörter

Hybrid-Geräte speichern Active-Directory-Anmeldedaten wie NTLM-Hashes oder Kerberos-Tickets im Cache, die Angreifer extrahieren können, wenn sie ein Gerät stehlen.

Bei Entra-Joined-Geräten kommt eine tokenbasierte Authentifizierung über ein Primary Refresh Token (PRT) zum Einsatz, das gerätegebunden ist und durch hardwaregestützte Schlüssel wie TPM geschützt wird. - Die hybride Authentifizierung umgeht Conditional Access

Domänenanmeldungen und lokale Anwendungen verwenden Kerberos oder NTLM, sodass Conditional Access diese nicht blockieren oder steuern kann. Nur Anmeldungen in der Cloud können vollständig geschützt werden. - Der Synchronisierungsserver ist ein begehrtes Angriffsziel

Hybride Umgebungen erfordern Komponenten wie Microsoft Entra Connect für die Synchronisierung. Dies vergrößert die Angriffsfläche und schafft ein zusätzliches, besonders wertvolles Ziel, das sowohl das lokale Active Directory als auch die Cloud beeinträchtigen kann.

Conditional Access - zentrale Regel-Engine für Zero Trust

Conditional Access ist die wichtigste Richtlinien-Engine, die für die Umsetzung von Zero Trust erforderlich ist. Sie ist im Entra ID-Plan 1 enthalten, der mit Microsoft 365 Business Premium, Microsoft 365 E3 und E5 geliefert wird.Um Administratoren, Benutzer, Gäste, Geräte und Cloud-Anwendungen zu schützen, ist es wichtig, den Conditional Access mithilfe unserer bereitgestellten Richtlinien zu implementieren oder zu verbessern. Diese finden Sie unter:

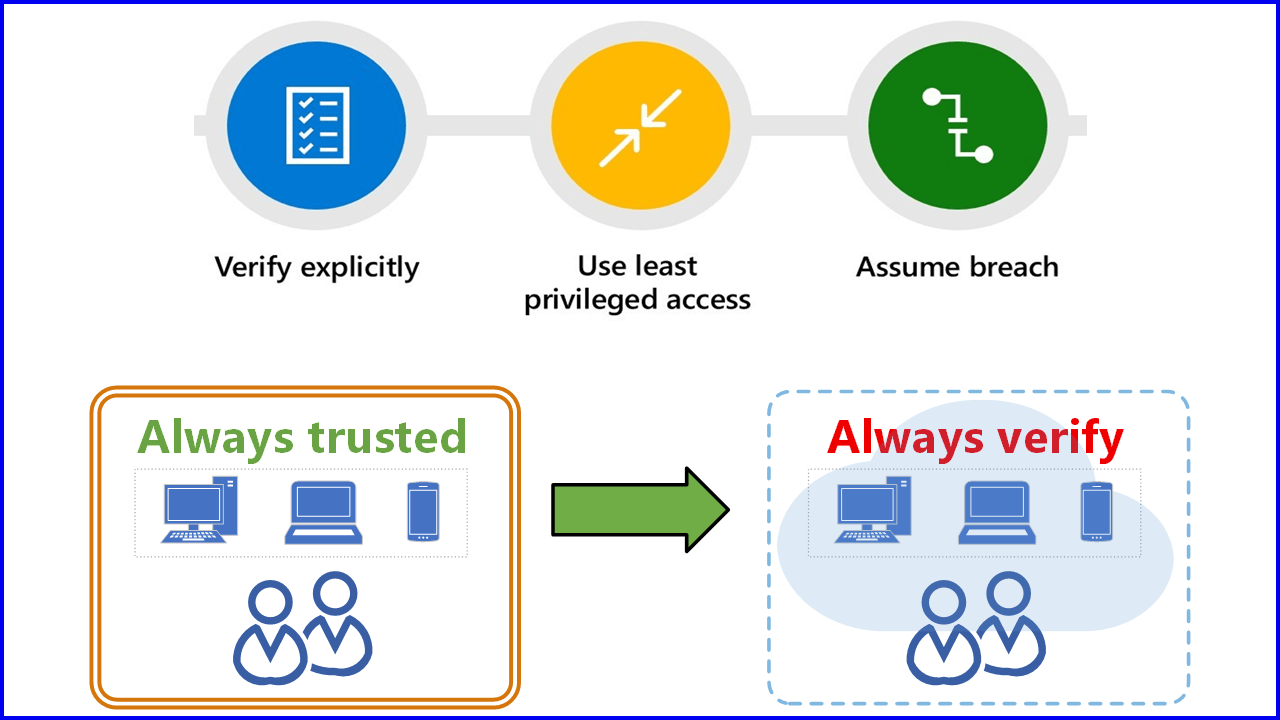

YouTube Video - Fazit

- Vertraue niemals, überprüfe immer

Um sich gegen die ausgeklügelten Angriffe von heute zu schützen, müssen Unternehmen ein Zero-Trust-Sicherheitsmodell einführen. - Cloud-only

Modernisieren Sie Ihre Umgebung durch den Umstieg auf ein M365-Cloud-Only-Model mit Entra-Joined-Geräten – dies ist einer der wirksamsten Schritte auf dem Weg zu einem von Grund auf sicheren Zero-Trust-Ansatz. - Conditional Access

Die Umsetzung der richtigen Conditional-Access-Richtlinien ist der schnellste und effektivste Weg, um Ihre Sicherheitslage umgehend zu verbessern.

Sehen Sie sich das YouTube-Video an, um zu erfahren, wie Sie Ihre Microsoft 365-Umgebung für Zero Trust vorbereiten

Vielen Dank für Ihre Kontaktaufnahme zu diesem Thema bzw. zu M365 im Allgemeinen.

Kontakt und Support

☏ +49 721 66980 610

Schreiben Sie uns,

eine Antwort können Sie am gleichen bzw. nächsten Arbeitstag erwarten.

eine Antwort können Sie am gleichen bzw. nächsten Arbeitstag erwarten.

Eine kostenlose Beratung vereinbaren

✅ Ungenutzte Lizenzen erkennen und Kosten senken

✅ Sicherheit analysieren und verbessern

✅ Konkrete Handlungsempfehlungen erhalten

📅 Kostenlosen Termin buchen

Experten-Support für M365 & Azure

Erhalten Sie direkten Zugang zu zertifizierten Microsoft-Sicherheitsexperten zu fairen und transparenten Preisen (75 - 95 EUR/Stunde). Gerne nutzen wir Ihr Ticketsystem oder unser Jira ServiceDesk, siehe Beispielticket.

Copyright 2003 - 2026 Sylbek Cloud Support

Copyright 2003 - 2026 Sylbek Cloud SupportDeine Auflösung: , Zeit (de): 23:59:43