M365 Email-Verschlüsselung - TLS, MPME, S/MIME

In diesem YouTube-Video führen wir Sie Schritt für Schritt durch den gesamten Workflow zur Fehlerbehebung für die Email-Verschlüsselungsmethoden von Microsoft 365: TLS, MPME und S/MIME.

Author: bha erstellt am 05.03.2026

Vielen Dank

Warum Email-Verschlüsselung wichtig ist

Viele Emails werden ohne Verschlüsselung übertragen, d.h. sie werden als Klartext über Netzwerke versendet. In solchen Fällen kann der Inhalt der Nachricht potenziell von jedem gelesen werden, der Zugriff auf den Kommunikationsweg zwischen Absender und Empfänger hat. Dazu können Mitarbeiter des Dienstanbieters sowie andere Personen gehören, die Zugriff auf die zugrunde liegende Netzwerkinfrastruktur oder das physische Übertragungsmedium haben.Wenn es um den Schutz von Emails geht, spielt die Email-Verschlüsselung eine entscheidende Rolle für die Sicherheit Ihrer Kommunikation mit Kunden.

Jedes Unternehmen sollte mindestens Transport Layer Security oder TLS verwenden, um den Email-Transport zwischen Mailservern zu sichern.

Das Video zeigt, wie Sie die TLS-Verschlüsselung für eingehende und ausgehende Emails einrichten und durchsetzen können.

Microsoft Purview Message Encryption (MPME)

Um MPME (ehemals Office 365 Message Encryption (OME)) nutzen zu können, benötigen Unternehmen Azure Information Protection Plan 1, der in Microsoft 365 Business Premium, Office 365 E3/E5 und Microsoft 365 E3/E5 enthalten ist.Das Video zeigt die beiden wichtigsten Möglichkeiten zur Konfiguration von MPME: Durchsetzung der Verschlüsselung für alle Mitarbeiter oder Wahlmöglichkeit der Verschlüsselung für Benutzer.

Durchsetzung der Verschlüsselung für alle Mitarbeiter

Dazu wird eine Exchange Online-Email-Flussregel erstellt, die die Office 365-Nachrichtenverschlüsselung immer dann anwendet, wenn der Absender innerhalb der Organisation ist.

Sobald diese Regel aktiv ist, werden alle ausgehenden Nachrichten als verschlüsselte Nachrichten an den Empfänger zugestellt. Im Video können Sie deutlich sehen, wie dieselbe Email sowohl in Outlook im Web als auch in Outlook Classic als verschlüsselte Nachricht angezeigt wird.

Wahlmöglichkeit der Verschlüsselung für Benutzer

Bevor dies demonstriert wird, deaktiviert das Video die zuvor erstellte Email-Flussregel, da bei aktiver Regel jede Nachricht weiterhin automatisch verschlüsselt würde.

Nachdem die Regel deaktiviert wurde, bietet Outlook den Benutzern die bekannte Verschlüsselungsumschaltung (dargestellt durch ein Schloss-Symbol). Beim Verfassen einer Email können Benutzer vor dem Senden einfach die Option „Verschlüsseln” auswählen.

Das Ergebnis für die Empfänger ist identisch mit dem unternehmensweiten Ansatz: Die Nachrichten kommen verschlüsselt an, und die Demonstration zeigt, wie sie sowohl in der neuen Outlook- als auch in der Outlook Classic-Oberfläche aussehen.

MPME - Troubleshoting

Für Tenants, die vor Februar 2018 erstellt wurden, sollte Azure Rights Management über PowerShell auf zwei Arten aktiviert werden.

Wenn die Exchange-Online-Regel die Email nicht verschlüsselt hat.

# install

Install-Module -Name ExchangeOnlineManagement

# connect

Connect-ExchangeOnline

# check

Get-IRMConfiguration | select AzureRMSLicensingEnabled

# if False, set

Set-IRMConfiguration -AzureRMSLicensingEnabled $true

Install-Module -Name ExchangeOnlineManagement

# connect

Connect-ExchangeOnline

# check

Get-IRMConfiguration | select AzureRMSLicensingEnabled

# if False, set

Set-IRMConfiguration -AzureRMSLicensingEnabled $true

Wenn die Benutzerauswahl die Email nicht verschlüsselt hat

# install

Install-Module -Name AIPService

# connect

Connect-AipService

# check

Get-AipService

# if Disabled, set

Enable-AipService

Install-Module -Name AIPService

# connect

Connect-AipService

# check

Get-AipService

# if Disabled, set

Enable-AipService

Email-Verschlüsselung mit S/MIME-Zertifikat

Die Email-Verschlüsselung mit S/MIME ist eine weitere leistungsstarke Methode zur Sicherung der Email-Kommunikation in Microsoft 365.Für die Demonstration wird ein selbstsigniertes Zertifikat verwendet. Für die externe Kommunikation sollten Sie ein vertrauenswürdiges Zertifikat erwerben und einsetzen.

Ein selbstsigniertes S/MIME-Zertifikat muss auf allen Geräten – Desktops, Laptops und Smartphones – als vertrauenswürdiges Stammzertifikat installiert werden.

Das Video führt Sie durch den Konfigurationsprozess in Outlook Classic. Nach der Erstellung des PFX-Zertifikats wird dieses zusammen mit dem privaten Schlüssel in Outlook importiert. Während der Einrichtung wird der Hash-Algorithmus vom unsicheren SHA1 auf SHA256 umgestellt, um sicherzustellen, dass alle signierten Emails den modernen Sicherheitsstandards entsprechen.

Sobald das Zertifikat verfügbar ist, wird es in der globalen Adressliste (GAL) veröffentlicht. Dadurch können Kollegen automatisch den öffentlichen Schlüssel des Benutzers abrufen und verschlüsselte Emails zurücksenden.

═══

═══

Das Video wechselt dann zur Benutzererfahrung. Eine Beispiel-Email von Ben zeigt, wie S/MIME in der Praxis aussieht. Zwei Symbole in der Kopfzeile der Nachricht zeigen an, dass die Email sowohl signiert als auch verschlüsselt ist. Bei der Beantwortung einer solchen Email werden die Signatur- und Verschlüsselungsoptionen in Outlook automatisch vorausgewählt. Dies geschieht, weil die ursprüngliche Nachricht mit S/MIME geschützt war und Outlook davon ausgeht, dass für die Antwort das gleiche Schutzniveau gelten sollte.Email-Verschlüsselung im Vergleich

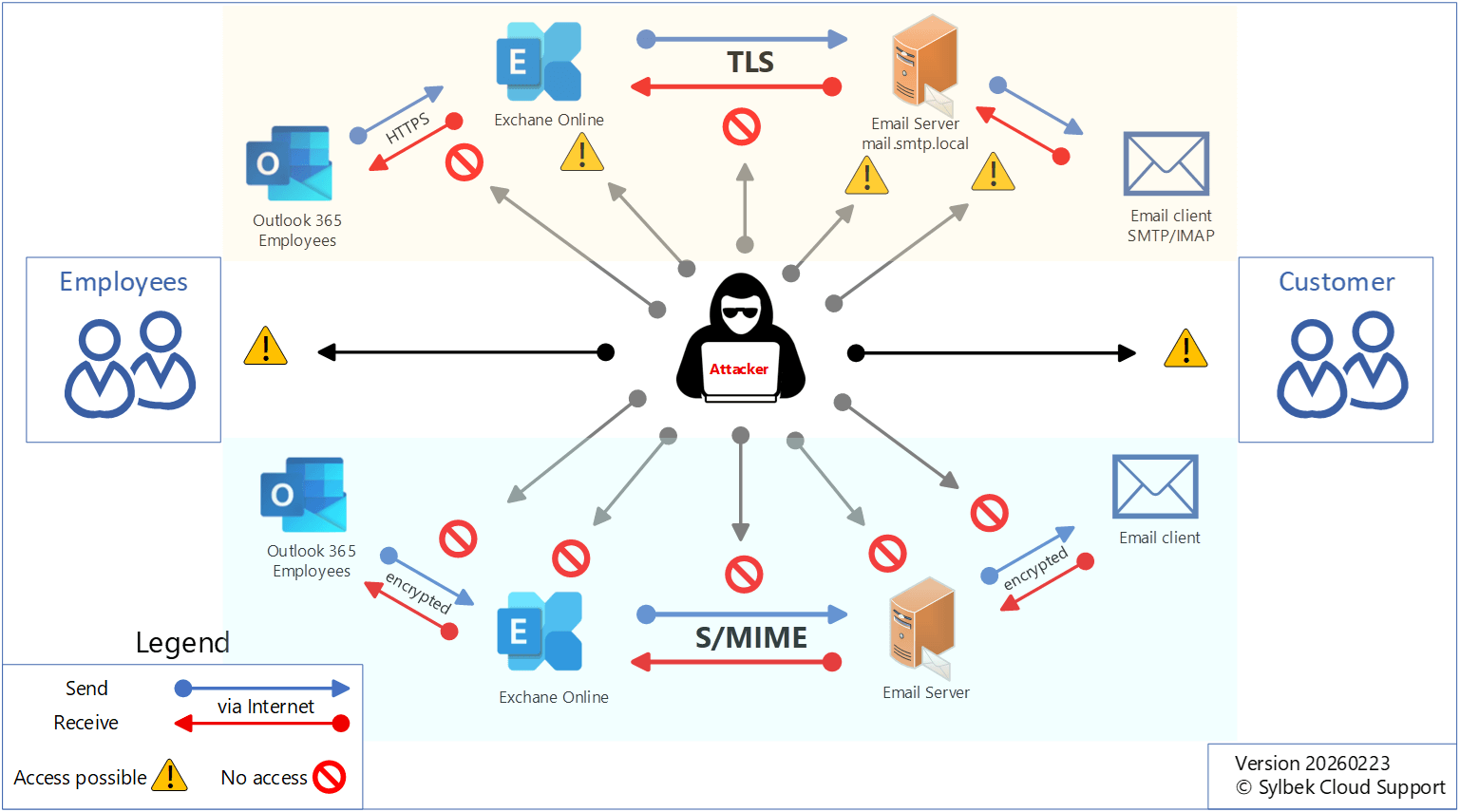

Wenn Sie sich nicht sicher sind, welche Verschlüsselungsmethode für Ihr Unternehmen geeignet ist, hilft ein Vergleich aus der Sicht des Angreifers, die Unterschiede hervorzuheben.TLS ist einfach zu implementieren und schützt nur den Transportweg zwischen Mail-Servern oder zwischen Client und Server. Sobald die Email den Server des Empfängers erreicht, endet der Schutz.

Wenn Benutzer (auf Kundenseite) über unsichere Protokolle wie unverschlüsseltes IMAP oder SMTP auf ihr Postfach zugreifen, kann die Nachricht weiterhin offengelegt werden. TLS verbessert die Sicherheit, schützt jedoch nicht die Email selbst.

S/MIME bietet echte End-to-End-Verschlüsselung. Emails bleiben auch dann geschützt, wenn Server oder Netzwerke kompromittiert werden, da die Entschlüsselung nur auf dem Gerät des Benutzers erfolgt. Allerdings müssen für jeden Mitarbeiter persönliche Zertifikate erworben, bereitgestellt und erneuert werden, was die Kosten und den Verwaltungsaufwand erhöht.

MPME ist ideal für Unternehmen, die Exchange Online oder Hybrid-Setups verwenden. Es bietet eine starke Verschlüsselung auf Nachrichtenebene ohne Zertifikatsverwaltung und ist in den Plänen Microsoft 365 Business Premium und E3/E5 enthalten. Benutzer oder Administratoren können die Verschlüsselung ganz einfach über Email-Flussregeln anwenden.

Da Microsoft die Schlüssel verwaltet, ist eine Entschlüsselung technisch möglich, aber dieses Modell reduziert den Betriebsaufwand erheblich.

Benutzergerät

Das Hauptrisiko liegt jedoch immer beim Benutzer. Wenn ein Angreifer beispielsweise durch Phishing oder Malware Zugriff auf das Gerät eines Benutzers erhält, könnte er Emails vor der Verschlüsselung oder nach der Entschlüsselung abfangen. Dieses Risiko besteht unabhängig von der verwendeten Verschlüsselungstechnologie.

Sehen Sie sich die beiden folgenden Bilder an, um die Unterschiede zwischen TLS, MPME und S/MIME zu erkennen. Klicken Sie auf die Schaltflächen unten, um die Bilder zu wechseln.

Welche Verschlüsselungsmethode Sie wählen, hängt von den Compliance-Anforderungen Ihres Unternehmens und in einigen Fällen von den Erwartungen Ihrer Kunden ab.

Jedes Unternehmen sollte mindestens Transport Layer Security (TLS) verwenden, um den Email-Transport zwischen Mail-Servern zu sichern.

Für die interne Kommunikation und für die Kommunikation mit Kunden, die ebenfalls Exchange Online verwenden, empfiehlt das Video die Verwendung von Microsoft Purview Message Encryption (MPME) in Verbindung mit den Email-Flussregeln von Exchange Online. Dieser Ansatz bietet starken Schutz und hält den Prozess für Ihre Benutzer gleichzeitig einfach.

Für Mitarbeiter, die mit sensiblen oder geschäftskritischen Informationen arbeiten, bietet S/MIME nach wie vor den höchsten End-to-End-Schutz. Denken Sie jedoch daran, dass Ihre Kommunikationspartner ebenfalls über ein vertrauenswürdiges S/MIME-Zertifikat verfügen müssen, damit dies ordnungsgemäß funktioniert.

Und noch ein letzter Hinweis: Mehr als 90 % aller Cyberangriffe beginnen mit einer Email. Deshalb ist die Sicherung Ihrer Email-Kommunikation absolut unerlässlich. Werfen Sie einen Blick auf unseren Blog und unser Video zum Thema Email-Schutz: Email-Schutz mit Exchange Online.

Vielen Dank für Ihre Kontaktaufnahme zu diesem Thema bzw. zu M365 im Allgemeinen.

Kontakt und Support

☏ +49 721 66980 610

Schreiben Sie uns,

eine Antwort können Sie am gleichen bzw. nächsten Arbeitstag erwarten.

eine Antwort können Sie am gleichen bzw. nächsten Arbeitstag erwarten.

Eine kostenlose Beratung vereinbaren

✅ Ungenutzte Lizenzen erkennen und Kosten senken

✅ Sicherheit analysieren und verbessern

✅ Konkrete Handlungsempfehlungen erhalten

📅 Kostenlosen Termin buchen

Experten-Support für M365 & Azure

Erhalten Sie direkten Zugang zu zertifizierten Microsoft-Sicherheitsexperten zu fairen und transparenten Preisen (75 - 95 EUR/Stunde). Gerne nutzen wir Ihr Ticketsystem oder unser Jira ServiceDesk, siehe Beispielticket.

Copyright 2003 - 2026 Sylbek Cloud Support

Copyright 2003 - 2026 Sylbek Cloud SupportDeine Auflösung: , Zeit (de): 18:02:11