Email-Schutz mit Exchange Online

In diesem YouTube-Video zeigen wir Ihnen die genaue Konfiguration, die zur Sicherung mittlerer und großer Unternehmen mit Exchange Online und Microsoft Defender für Office 365 verwendet wird.

Author: bha erstellt am 04.03.2026

Vielen Dank

Wichtigkeit des Email-Schutzes

Emails sind nach wie vor der wichtigste Einstiegspunkt für Cyberangriffe auf Unternehmen. Rund 90 % aller Angriffe beginnen im Posteingang, weshalb die Email-Sicherheit einer der wichtigsten Aspekte des IT-Schutzes ist. Die Bedrohungslage hat sich jedoch erheblich verändert. Herkömmliche Phishing-Emails sind nicht mehr das größte Problem. Stattdessen setzen Angreifer zunehmend auf Phishing-as-a-Service (PhaaS)-Plattformen.Diese Plattformen funktionieren ähnlich wie legitime Software-Dienste. Kriminelle können fertige Phishing-Kits erwerben, die gefälschte Anmeldeseiten, vorgefertigte Email-Vorlagen und sogar technischen Support enthalten. Dies senkt die Einstiegshürde erheblich und ermöglicht es Angreifern mit geringen technischen Kenntnissen, ausgeklügelte Kampagnen zu starten.

Laut der Agentur der Europäischen Union für Cybersicherheit (ENISA) ist Phishing nach wie vor die häufigste Methode für erste Angriffe und macht etwa 60 % der beobachteten Vorfälle aus. Moderne Phishing-Operationen sind hoch industrialisiert, wobei Plattformen wie die Darcula-Phishing-Plattform groß angelegte Kampagnen ermöglichen, bei denen Hunderte von Organisationen vorgetäuscht werden.

Diese Dienste richten sich nicht nur an große Unternehmen. Auch kleine und mittelständische Unternehmen sind zunehmend betroffen, da automatisierte Phishing-Kampagnen in großem Umfang gestartet werden können und oft in der Lage sind, herkömmliche Sicherheitskontrollen zu umgehen. Aus diesem Grund spielen moderne Email-Schutzlösungen wie beispielsweise die von Exchange Online eine entscheidende Rolle beim Schutz von Unternehmen vor den sich ständig weiterentwickelnden Bedrohungen von heute.

Email-Grundsicherheit (MX, SPF, DKIM, DMARC)

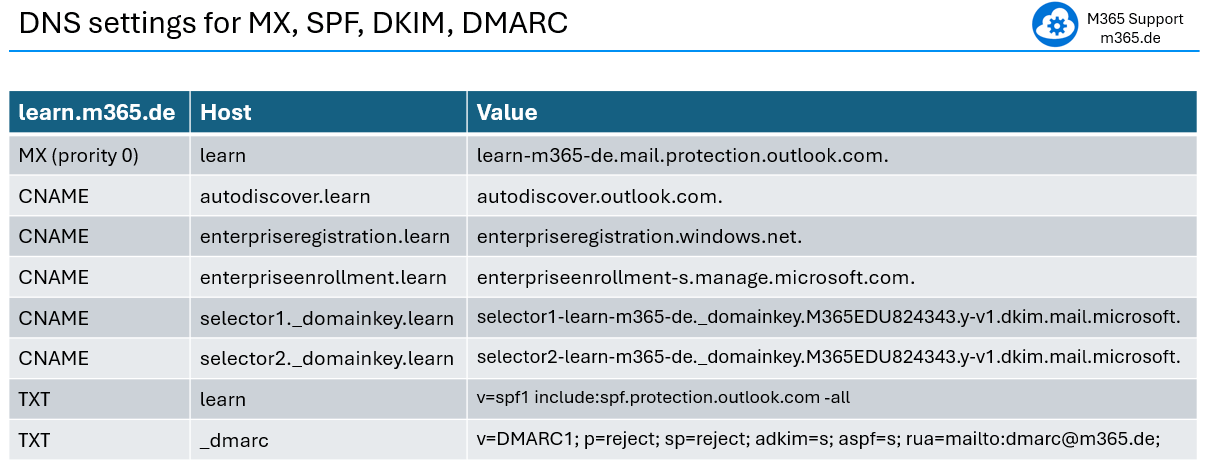

Für eine sichere Email-Zustellung sind mehrere wichtige DNS-Konfigurationen erforderlich: MX, SPF, DKIM und DMARC. Diese Einträge stellen sicher, dass Emails korrekt weitergeleitet werden und dass Nachrichten, die von Ihrer Domain gesendet werden, von den empfangenden Email-Systemen überprüft und an den Empfänger zugestellt werden können.Alle Microsoft 365-Pläne enthalten Exchange Online Protection. Erweiterte Schutzfunktionen sind mit Microsoft Defender für Office 365 Plan 1 verfügbar, beinhaltet in Microsoft 365 Business Premium, Microsoft 365 E3 und E5. Der MX-Eintrag sollte auf Exchange Online verweisen, damit alle eingehenden Emails von den Sicherheitssystemen von Microsoft verarbeitet werden.

Das Video zeigt Ihnen, wie Sie Ihre DNS-Einstellungen finden und exportieren können. Das Bild unten zeigt die richtige Einstellung für die Subdomain learn.m365.de.

Der DMARC-Eintrag ist im Export nicht enthalten. Er ist jedoch wichtig, daher wird er hier angezeigt. Sie können diesen strengen DMARC-Eintrag für Domains und Subdomains verwenden. Ändern Sie natürlich den RUA-Eintrag in Ihre Email-Adresse oder entfernen Sie ihn vollständig, da er nicht benötigt wird. Optional können Sie dort Ihre Email-Adresse eingeben, um bei verdächtigen Aktivitäten im Zusammenhang mit Ihrer Domain Berichte von anderen Email-Anbietern zu erhalten.

DNS-Änderungen können mehrere Stunden dauern, bis sie weltweit wirksam werden. Daher sollten MX-Eintrag-Aktualisierungen idealerweise außerhalb der Geschäftszeiten durchgeführt werden.

Quarantäne- und Bedrohungsrichtlinien

Im Video wird gezeigt, wie man zwei Quarantäne-Richtlinien erstellt.Die erste Richtlinie ermöglicht es Benutzern, Emails aus der Quarantäne selbst freizugeben. Bei diesen Nachrichten handelt es sich in der Regel um Spam, der in großen Mengen versendet wird und häufig Werbung oder betrügerische Inhalte mit geringem Risiko enthält.

Die zweite Richtlinie gilt für Emails, deren Freigabe Benutzer nur beantragen können. Diese Nachrichten bergen in der Regel ein höheres Risiko – beispielsweise Emails, die scheinbar von einer vertrauenswürdigen Quelle stammen, in Wirklichkeit jedoch Phishing-Versuche sind, mit denen sensible Informationen wie Passwörter oder Kreditkartendaten gestohlen werden sollen.

Zunächst werden die Quarantäne-Richtlinien erstellt. Später in den Einstellungen für Bedrohungsrichtlinien je nach erkanntem Bedrohungsgrad Emails an die entsprechende Quarantäne weitergeleitet – Freigabe durch den Benutzer, Freigabeanforderung oder Admin-Quarantäne.

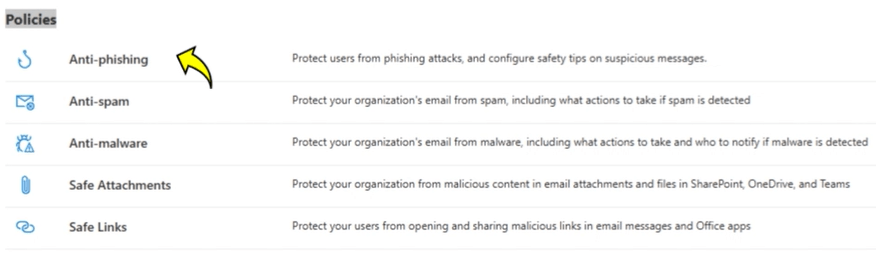

Das Video zeigt Schritt für Schritt, wie Sie fünf Email-Schutzrichtlinien erstellen und konfigurieren: Anti-Phishing, Anti-Spam, Anti-Malware, Sichere Anhänge und Sichere Links (siehe Screenshot unten).

Diese praktische Konfiguration hat sich beim Schutz der Emails Tausender Benutzer in mittleren und großen Unternehmen bewährt. Sie können mit einer Benutzergruppe oder einer bestimmten Domäne beginnen und die Konfiguration dann entsprechend Ihren Anforderungen weiter anpassen.

Benutzerquarantäne und Benutzerhandbuch

Dieses Blog-Format kann die 7 Konfigurationsrichtlinien mit Erläuterungen nicht anzeigen. Bitte folgen Sie daher dem Video.═══

═══

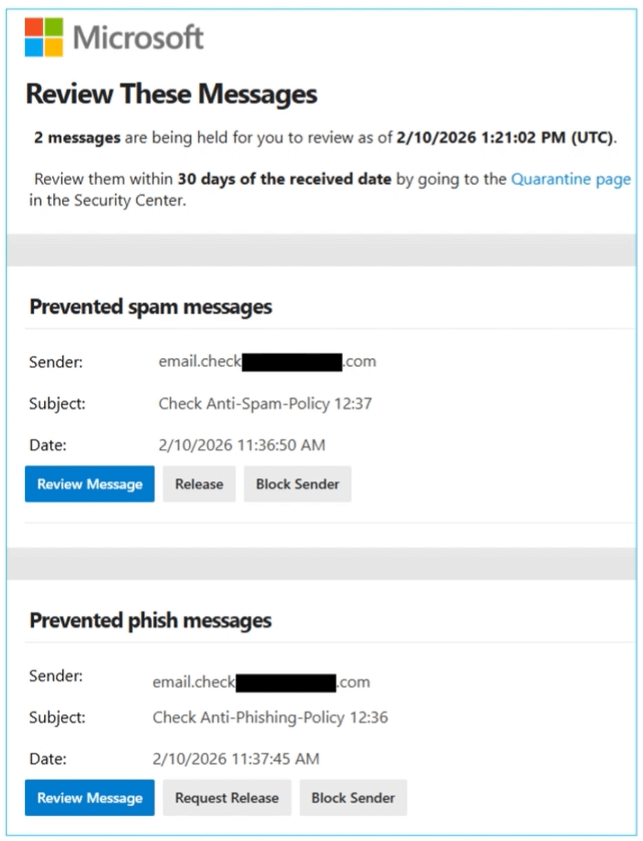

Nach dem Festlegen der Quarantäne- und Bedrohungsrichtlinien erhält der Benutzer Quarantäne-Emails, ähnlich wie auf dem Screenshot.

Im Video behandeln wir die Benutzer-Quarantäne und die Benutzeranleitung unten. Wir können die Anleitung hier als Text anzeigen, damit Sie sie (als Entwurf) leicht verwenden können, um Benutzer zu informieren.

Bitte informieren Sie die Benutzer vor oder unmittelbar nach der Einrichtung der Richtlinien.

Quarantäne – Freigabe durch Benutzer

Wenn eine solche Email eintrifft, überprüft das System, ob sie bedrohlich ist. Dabei handelt es sich meist um Spam-Emails, die oft in großer Zahl versendet werden und in der Regel Werbung oder betrügerische Inhalte enthalten.

Wird eine solche Email als Spam erkannt, wird sie nicht an den Empfänger zugestellt. Stattdessen erhältst du eine Quarantäne-Email, die den Absender und den Betreff enthält. Auf Grundlage dieser Informationen kannst du entscheiden:

- Email überprüfen

- Email freigeben

- Quarantäne Email löschen

- Absender blockieren (wirkt sich auf zukünftige Emails aus)

Quarantäne - Freigabe anfordern

Es gibt Emails, die gefährlich sind, wie beispielsweise Phishing-Emails, die so aussehen, als kämen sie von vertrauenswürdigen Absendern, aber in Wirklichkeit darauf abzielen, sensible Informationen wie Passwörter oder Kreditkartendaten zu stehlen.

Wenn eine solche Email als Phishing erkannt wird, wird sie nicht an den Empfänger zugestellt. Stattdessen erhältst du eine Quarantäne-Email, die den Absender und den Betreff enthält. Auf Grundlage dieser Informationen kannst du entscheiden:

- Email überprüfen

- Freigabe anfordern

- Quarantäne Email löschen

- Absender blockieren (wirkt sich auf zukünftige Emails aus)

Email-Verschlüsselung und Fazit

Viele Emails werden ohne Verschlüsselung übertragen, d.h. sie werden als Klartext über Netzwerke versendet. In solchen Fällen kann der Inhalt der Nachricht potenziell von jedem gelesen werden, der Zugriff auf den Kommunikationsweg zwischen Absender und Empfänger hat. Dazu können Mitarbeiter des Dienstanbieters sowie Personen gehören, die Zugriff auf die zugrunde liegende Netzwerkinfrastruktur oder das physische Übertragungsmedium haben.Wenn es um den Schutz von Emails geht, spielt die Email-Verschlüsselung eine entscheidende Rolle für die Sicherheit Ihrer Kommunikation mit Kunden.

Die folgenden Themen haben wir in dem Video behandelt:

- TLS - verschlüsselt Emails während der Übertragung

- S/MIME Standard für Email-Signaturen und Verschlüsselung auf den meisten Plattformen

- MPME Microsoft Standard – Tenant-zu-Tenant Email-Verschlüsselung

- Andere Email-Verschlüsselung PGP, E2EE, Portalbasiert

Das Video behandelt Email-Verschlüsselungsmethoden im Allgemeinen. Da dies ein sehr umfangreiches Thema ist, haben wir ein separates Video mit einer Schritt-für-Schritt-Anleitung zur Konfiguration erstellt: M365 Email-Verschlüsselung.

Das Video endet mit der folgenden Kernbotschaft:

Emails sind eines der Hauptziele für Cyberangriffe, weshalb es unerlässlich ist, robuste Schutzmaßnahmen zu implementieren. Mit den von uns vorgestellten Konfigurationen können Sie eine erhebliche Risikominderung erzielen. Das Ziel ist nicht, 100 % Sicherheit zu erreichen, sondern Risiken kontinuierlich zu reduzieren und neue Angriffsmethoden vorauszusehen.

Vielen Dank für Ihre Kontaktaufnahme zu diesem Thema bzw. zu M365 im Allgemeinen.

Kontakt und Support

☏ +49 721 66980 610

Schreiben Sie uns,

eine Antwort können Sie am gleichen bzw. nächsten Arbeitstag erwarten.

eine Antwort können Sie am gleichen bzw. nächsten Arbeitstag erwarten.

Eine kostenlose Beratung vereinbaren

✅ Ungenutzte Lizenzen erkennen und Kosten senken

✅ Sicherheit analysieren und verbessern

✅ Konkrete Handlungsempfehlungen erhalten

📅 Kostenlosen Termin buchen

Experten-Support für M365 & Azure

Erhalten Sie direkten Zugang zu zertifizierten Microsoft-Sicherheitsexperten zu fairen und transparenten Preisen (75 - 95 EUR/Stunde). Gerne nutzen wir Ihr Ticketsystem oder unser Jira ServiceDesk, siehe Beispielticket.

Copyright 2003 - 2026 Sylbek Cloud Support

Copyright 2003 - 2026 Sylbek Cloud SupportDeine Auflösung: , Zeit (de): 18:02:01